چگونه می توان رایانه و نرم افزار نظارت بر ایمیل یا جاسوسی را تشخیص داد

اگر یک مدیر سیستم هستید، پس مراقبت از ایمیل و استفاده از رایانه شخصی کارمندان خود یک کار نسبتاً رایج است که به شما امکان می دهد بهره وری را نظارت کنید و همچنین مطمئن شوید که هیچ فایل خطرناکی وارد شبکه شما نمی شود. همین امر در مورد والدین(applies to parents) و معلمان نیز صدق می کند که ممکن است بخواهند برای ایمنی کودک مراقب استفاده از رایانه شخصی باشند.

متأسفانه، مواقعی وجود دارد که نرم افزار نظارتی مورد استقبال یا قدردانی قرار نمی گیرد. هکرها، جاسوسان یا مدیران IT که بیش از حد به آنها دسترسی پیدا میکنند، همگی میتوانند مرزها را بیش از حد فراتر ببرند. اگر نگران حریم خصوصی خود هستید(worried about your privacy) ، می توانید با دنبال کردن این مراحل، تشخیص رایانه و نرم افزار نظارت بر ایمیل یا جاسوسی را بیاموزید.

نظارت در خانه، مدرسه یا محل کار(Monitoring at Home, School, or Work)

قبل از اینکه شروع به بررسی نحوه شناسایی انواع خاصی از نظارت بر رایانه و ایمیل کنید، ممکن است لازم باشد حقوق خود را تعیین کنید. به عنوان یک کارمند، حقوق شما برای دسترسی بدون فیلتر به وب، ایمیل، یا استفاده عمومی از رایانه شخصی ممکن است بسیار کمتر باشد، اگرچه این بدان معنا نیست که مرزهایی وجود ندارد که نمی توان از آنها عبور کرد(boundaries that can’t be crossed) .

ممکن است شما مالک تجهیزات نباشید، و بسته به قرارداد شما، کارفرما یا مدرسه شما ممکن است حق ثبت هرگونه داده در مورد استفاده از رایانه شخصی شما را داشته باشد. در حالی که راههایی برای نظارت بر این موضوع وجود دارد، ممکن است نتوانید آن را متوقف کنید یا دور آن کار کنید. همین امر در یک محیط آموزشی نیز صدق می کند، جایی که کنترل های سختی بر روی رایانه شخصی و استفاده از وب محتمل است.

با این حال، این یک سناریوی کاملاً متفاوت برای رایانه شخصی شخصی در شبکه خانگی است. رایانه شما، قوانین شما - مگر اینکه تجهیزات شما نباشد. به عنوان مثال، والدین ممکن است نرم افزار نظارتی را برای ایمن نگه داشتن فرزندان خود قرار دهند، اما ممکن است شرکای سوء استفاده کننده یا هکرهای مخرب هزاران مایل دورتر نیز باشند.

چه در خانه، مدرسه، یا در اداره، راههایی وجود دارد که میتوانید نوع معمولی نظارت بر رایانه یا ایمیل را بررسی کنید.

بررسی نرم افزار مانیتورینگ ایمیل(Checking for Email Monitoring Software)

اگر میخواهید نظارت ایمیل را بررسی کنید، ابتدا در نظر بگیرید که آیا از یک حساب ایمیل شخصی، شرکتی یا آموزشی استفاده میکنید. برای حسابهای شرکتی یا آموزشی، یک مدیر سیستم احتمالاً این قدرت را دارد که در هر نقطه به ایمیلهای شما دسترسی داشته باشد، در حالی که همه ایمیلها از طریق یک سرور امن هدایت میشوند که ممکن است آنها نیز کنترل کنند.

اگر اینطور است، همیشه(always) باید فرض کنید که ایمیل های شما به نوعی نظارت می شوند. ممکن است به طور فعال نظارت شود، جایی که هر ایمیل بررسی و ثبت می شود، یا نظارت می تواند کمتر مشخص باشد، با اطلاعات مربوط به ارسال و دریافت ایمیل (و همچنین گیرندگان یا فرستنده ها) به طور جداگانه ثبت شده است.

حتی با نظارت کمتر فعال، یک مدیر حساب ایمیل شرکتی یا آموزشی همچنان میتواند رمز عبور شما را برای دسترسی به ایمیلهای شما در هر زمانی بازنشانی کند.

بررسی سرصفحه های ایمیل(Checking Email Headers)

معمولاً میتوانید تعیین کنید که آیا ایمیلهای شما از طریق یک سرور ایمیل شرکتی هدایت میشوند یا نه با نگاه کردن به سرفصلهای ایمیلهایی(headers for emails) که دریافت میکنید. به عنوان مثال، در Gmail ، میتوانید با باز کردن یک ایمیل و انتخاب نماد منوی سه نقطه(three-dots menu icon ) در بالا سمت راست، سرصفحهها را جستجو کنید. از بین گزینه ها گزینه Show Original را انتخاب کنید.

با نگاهی به هدرها، هدر Received نشان می دهد که ایمیل از کجا منشا گرفته است و سرور ایمیل مورد استفاده را نشان می دهد. اگر ایمیل از طریق یک سرور شرکتی هدایت می شود یا توسط یک فیلتر اسکن می شود، می توانید فرض کنید که ایمیل در حال ثبت و نظارت است (یا می توان آن را مشاهده کرد).

استفاده از سرورهای پروکسی(Using Proxy Servers)

اگر از یک سرویس گیرنده ایمیل دسکتاپ مانند Microsoft Outlook استفاده می کنید، ممکن است ایمیل های شما از طریق یک سرور پروکسی نظارت شود. یک سرور پروکسی می تواند برای ثبت اطلاعات خاص و همچنین ارسال آن به سرورهای دیگر استفاده شود.

می توانید تنظیمات پروکسی خود را در ویندوز 10(Windows 10) در منوی تنظیمات ویندوز(Windows Settings) بررسی کنید (اگر به آن دسترسی دارید).

- برای شروع، روی منوی Start کلیک راست کرده و گزینه (Start)Settings را انتخاب کنید.

- در تنظیمات ویندوز، Network & Internet > Proxy را انتخاب کنید . اگر از یک سرور پراکسی استفاده می کنید، این مورد در قسمت Use a Proxy Server فهرست می شود .

همچنین ممکن است تنظیمات صندوق پستی Outlook شما برای مسیریابی از طریق یک سرور ایمیل از طریق یک پروکسی خاص طراحی شده باشد. این زمانی تنظیم می شود که صندوق پستی حساب شما به Outlook اضافه شود که برای دستگاه های شرکتی احتمالاً به طور خودکار برای شما پیکربندی شده است.

متأسفانه، تنها راه آزمایش این مورد (بدون دسترسی سرپرست) ارسال و دریافت ایمیل بین یک حساب شخصی و حسابی است که مشکوک به نظارت است. با نظارت بر سرصفحه های ایمیل، ممکن است بتوانید تشخیص دهید که آیا از سرور پروکسی با استفاده از هدرهای Received یا X-Forwarded-For استفاده می شود.

بررسی نرم افزار مانیتورینگ(Checking for Monitoring Software)

یک روش معمولی تر برای نظارت دیجیتال از طریق نرم افزار نصب شده بر روی رایانه شخصی شما، ردیابی فعالیت وب، نرم افزاری که استفاده می کنید و حتی استفاده از میکروفون، وب کم و صفحه کلید است. تقریباً هر کاری که روی رایانه شخصی خود انجام می دهید با نرم افزار مناسب قابل ثبت است.

با این حال، جستجوی نشانه هایی که نشان می دهد تحت نظر هستید، می تواند کمی سخت تر باشد. همیشه یک نماد مفید در نوار وظیفه ویندوز(Windows) وجود ندارد ، بنابراین باید کمی عمیق تر بگردید.

بررسی Task Manager ویندوز(Checking Windows Task Manager)

اگر گمان میکنید نرمافزاری در رایانه شخصی ویندوزی شما وجود دارد که فعالیت شما را ضبط میکند، ممکن است بخواهید فهرست فرآیندهای در حال اجرا خود را ابتدا با استفاده از Task Manager بررسی کنید. جایی است که لیستی از تمام نرم افزارهای در حال اجرا روی رایانه شخصی خود را پیدا خواهید کرد.

- برای باز کردن Task Manager روی منوی Start کلیک راست کرده و گزینه (Start)Task Manager را انتخاب کنید.

- در پنجره Task Manager ، لیستی از برنامه ها و سرویس های در حال اجرا را مشاهده خواهید کرد. همچنین، برای فهرست واضحتری از همه فایلهای اجرایی در حال اجرا، به برگه (executable files)جزئیات(Details) بروید .

اجرای فرآیندهایی با نام های غیر توصیفی باید شک شما را برانگیزد (البته نه همیشه). در حالی که ممکن است زمان بر باشد، باید از یک موتور جستجو برای بررسی هر فرآیند در حال اجرا به نوبه خود استفاده کنید.

به عنوان مثال، ntoskrnl.exe یک فرآیند کاملاً قانونی (و ضروری) ویندوز است. با این حال، اگر student.exe (برنامه نظارت بر سرویس نظارت LanSchool برای مدارس) را در لیست مشاهده کردید، می توانید فرض کنید که تحت نظارت هستید.

همچنین باید به دنبال نرم افزارهای رایج اتصال دسکتاپ از راه دور، مانند VNC ، LogMeIn ، یا TeamViewer باشید(TeamViewer) . این برنامههای اشتراکگذاری صفحه به(screen sharing apps) یک کاربر از راه دور اجازه میدهند کنترل رایانه شخصی شما را در دست بگیرند و به آنها توانایی باز کردن برنامهها، انجام وظایف، ضبط میزان استفاده از صفحه نمایش شما و موارد دیگر را میدهند.

ویندوز همچنین دارای سرویس دسکتاپ راه دور خود است(own remote desktop service) که به سایر رایانه های شخصی ویندوزی(Windows) اجازه می دهد رایانه شما را مشاهده و کنترل کنند. خبر خوب این است که اتصالات RDP معمولاً فقط به یک نفر اجازه میدهد یک صفحه نمایش را به طور همزمان مشاهده کند. تا زمانی که وارد سیستم شده اید، کاربر دیگری نباید قادر به مشاهده یا کنترل کامپیوتر شما باشد.

نگاهی به اتصالات شبکه فعال(Looking at Active Network Connections)

مدیر فرآیند روش خوبی برای بررسی نرم افزار نظارت فعال است، اما این تنها در صورتی کار می کند که نرم افزار در حال حاضر فعال باشد. در تنظیمات خاصی (مانند محیط مدرسه)، ممکن است در وهله اول مجوز باز کردن Task Manager را نداشته باشید.(Task Manager)

اکثر نرمافزارهای لاگ معمولاً با ضبط دادهها به صورت محلی و ارسال آن به سرور یا مدیر در جای دیگر کار میکنند. این می تواند به صورت محلی (در شبکه خود) یا یک سرور مبتنی بر اینترنت باشد. برای انجام این کار، باید به اتصالات شبکه فعال در رایانه شخصی خود نگاه کنید.

یکی از راه های انجام این کار استفاده از Resource Monitor داخلی است. این برنامه کمتر شناخته شده ویندوز(Windows) به شما امکان می دهد هر گونه ارتباط فعال، اعم از ورودی و خروجی را از رایانه شخصی خود مشاهده کنید. این همچنین یک برنامه است که اغلب در رایانه های شخصی شرکتی و آموزشی موجود است.

- برای باز کردن Resource Monitor ، روی منوی Start کلیک راست کرده و Run را انتخاب کنید .

- در کادر Run ، resmon را تایپ کرده و OK را انتخاب کنید .

- در پنجره Resource Monitor(Resource Monitor ) تب Network را انتخاب کنید. از اینجا، لیستی از اتصالات فعال را مشاهده خواهید کرد. در کادر Processes with Network Activity ، فرآیندهایی را می بینید که در حال ارسال و دریافت داده، چه به صورت محلی یا به سرویس های مبتنی بر اینترنت هستند. در کادر Network Activity ، این فرآیندها را دوباره لیست میکنید، اما اتصالات فعال (با آدرسهای IP) فهرست شدهاند. اگر میخواهید درگاههایی را که برای ایجاد اتصالات استفاده میشوند، یا درگاههایی را باز کنید(open ports on your PC) که پردازشها فعالانه به اتصالات گوش میدهند، کادرهای TCP Connections و Listening Ports را مشاهده کنید.(Listening Ports)

هر گونه اتصال به دستگاههای دیگر در محدوده IP رزرو شده (مثلاً 10.0.0.1 تا 10.255.255.255 یا 192.168.0.1 تا 192.168.255.255) به این معنی است که دادهها از طریق شبکه شما به اشتراک گذاشته میشوند، اما اتصال به محدودههای دیگر به یک سرور مبتنی بر اینترنت اشاره میکند. .

ممکن است لازم باشد برخی از فرآیندهای ذکر شده در اینجا را برای شناسایی برنامه های احتمالی جستجو کنید. به عنوان مثال، اگر فرآیندی را مشاهده کردید که با تعدادی از اتصالات فعال، ارسال و دریافت داده های زیادی، یا با استفاده از یک پورت غیر معمول (معمولا یک عدد 5 رقمی) آن را تشخیص نمی دهید، از یک موتور جستجو برای تحقیق در مورد آن استفاده کنید. به علاوه.

مشاهده صفحه کلید، وب کم، و ثبت میکروفون(Spotting Keyboard, Webcam, and Microphone Logging)

نرم افزار مانیتورینگ رایانه فقط به منظور ضبط استفاده از وب شما نیست، بلکه می تواند بسیار شخصی تر باشد. در صورت امکان، برنامههایی مانند این میتوانند (و ممکن است) وبکم شما را کنترل کنند و استفاده را نظارت کنند، یا تمام فشارهای کلید فعالی که انجام میدهید را ضبط کنند. هر چیزی که در رایانه شخصی خود تایپ می کنید، می گویید یا انجام می دهید، می تواند بعداً ضبط و بررسی شود.

اگر این اتفاق می افتد، باید سعی کنید علائم را پیدا کنید. اکثر وبکمهای داخلی و خارجی(external webcams) یک چراغ (معمولاً یک LED سبز یا سفید ) برای نشان دادن فعال بودن وبکم نشان میدهند. تشخیص استفاده از میکروفون(Microphone) دشوارتر است، اما میتوانید در منوی تنظیمات صدا بررسی کنید که میکروفون چه صداهایی را تشخیص میدهد.(Sound)

- برای انجام این کار، روی نماد صدا در قسمت دسترسی سریع نوار وظیفه کلیک راست کنید. از میان گزینه ها، Open Sound settings را انتخاب کنید .

- در منوی صدا ، نوار لغزنده (Sound)میکروفون خود را تست کنید(Test your microphone ) با صداهایی که میکروفون شما دریافت می کند بالا و پایین می رود.

اگر مجوز انجام این کار را دارید، می توانید دسترسی به میکروفون یا دوربین خود را(block access to your mic or camera) در منوی تنظیمات ویندوز مسدود کنید.

- برای دسترسی به این منو، روی منوی Start کلیک راست کرده و تنظیمات را انتخاب کنید.(Settings.)

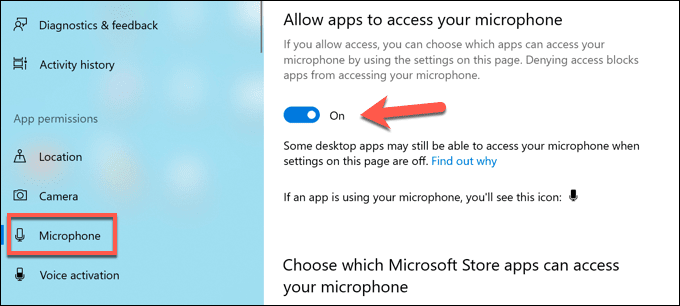

- در منوی تنظیمات ، گزینه (Settings )Privacy را انتخاب کنید. در بخش میکروفون ، (Microphone )Allow apps to access microphone را(Allow apps to access your microphone ) غیرفعال کنید و Allow apps desktop to access your microphonesliders را(Allow desktop apps to access your microphone ) غیرفعال کنید تا تمام دسترسی به میکروفون متوقف شود. همچنین، میتوانید با انتخاب نوار لغزنده در کنار هر ورودی برنامه، برنامههای جداگانه را مسدود کنید.

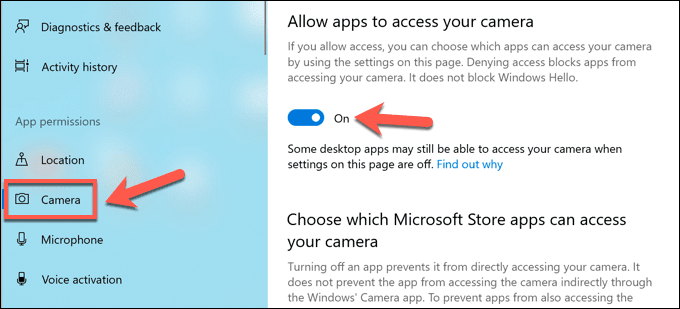

- در بخش دوربین(Camera ) ، میتوانید دسترسی به دوربین را با انتخاب گزینههای Allow apps to access camera(Allow apps to access your camera ) و Allow apps desktop برای دسترسی به(Allow desktop apps to access your camera) نوار لغزنده دوربین خود را غیرفعال کنید. همچنین می توانید با انتخاب نوار لغزنده در کنار هر ورودی، برنامه های جداگانه را متوقف کنید.

مراحل بالا باید به شما کمک کند تا آنچه را که دیگران میتوانند ببینند یا بشنوند محدود کنید، اما ممکن است لازم باشد اقدامات بیشتری را برای جلوگیری از تلاشهای(block keylogging attempts) ثبت صفحه کلید انجام دهید .

حفاظت در برابر نظارت دولت(Protecting Against Government Monitoring)

روشهایی که در بالا توضیح دادیم برای شناسایی نوع نظارتی که میتوانید در خانه یا محل کار انتظار داشته باشید به خوبی کار میکنند، اما احتمال کمتری وجود دارد که برای تشخیص نظارت دولتی کار کنند. در مناطق خاصی از جهان، فعالیت دیجیتالی شما احتمالاً ثبت و سانسور می شود.

محافظت در برابر این نوع نظارت رایانه به صورت آنلاین می تواند دشوار باشد، اما غیرممکن نیست. برخی از بهترین شبکههای خصوصی مجازی(best virtual private networks) میتوانند در مناطقی از جهان که سانسور اینترنت رایج است کار کنند، اما میتوانید از Tor(use Tor) برای دور زدن محدودیتها و محافظت از حریم خصوصی خود نیز استفاده کنید.

متأسفانه، تنها راه برای جلوگیری واقعی از نظارت عوامل دولتی بر استفاده دیجیتالی شما، تغییر به سیستم عامل های رمزگذاری شده برای ارتباطات است. تعدادی پلتفرم چت رمزگذاری شده(encrypted chat platforms) مانند سیگنال(Signal) وجود دارد که از رمزگذاری سرتاسر پشتیبانی می کند و به شما امکان می دهد آزادانه بدون ترس از سانسور چت کنید.

از خود در برابر اسنوپرها محافظت کنید(Protect Yourself Against Snoopers)

همانطور که مراحل بالا نشان میدهد، راههایی وجود دارد که مدیران شرکتها، والدین مستبد، پیشینیان ناراضی، هکرهای مخرب و حتی جاسوسان دولتی میتوانند استفاده از رایانه شخصی شما را نظارت کنند. این همیشه چیزی نیست که بتوانید کنترل کنید، به خصوص اگر کارمندی هستید که از یک شبکه شرکتی استفاده می کنید.

با این حال، اگر از رایانه شخصی استفاده می کنید، اقداماتی وجود دارد که می توانید برای محافظت از رایانه شخصی خود انجام دهید. استفاده از یک شبکه خصوصی مجازی(virtual private network) یک راه عالی برای پنهان کردن استفاده از اینترنت است، اما میتواند تلاشهای خروجی برای اتصال به رایانه شخصی شما را نیز مسدود کند. همچنین می توانید به تقویت رایانه شخصی خود با فایروال شخص ثالث(third-party firewall) فکر کنید تا دسترسی غیر ضروری را متوقف کنید.

اگر واقعاً نگران امنیت شبکه(network security) خود هستید ، میتوانید به راههای دیگری برای جداسازی استفاده از رایانه شخصی خود نگاه کنید. میتوانید به توزیع لینوکس بروید(Linux distribution) که امنیت بیشتری نسبت به رایانههای شخصی ویندوزی(Windows) معمولی ارائه میدهد . اگر میخواهید به کلاه سفید تبدیل شوید، حتی میتوانید به یک توزیع لینوکس برای هک(Linux distro for hacking) فکر کنید که به شما امکان میدهد شبکه خود را برای حفرههای امنیتی آزمایش کنید.

Related posts

چه Do BCC and CC Mean؟ Basic Email Lingo درک

Best Free Encryption Software در 2،021

بهترین راه برای تغییر به یک آدرس ایمیل جدید

بهترین نرم افزار رایگان پانوراما

6 روش برای ارسال فایل های بزرگ به عنوان پیوست ایمیل

چگونه به طور خودکار نرم افزارهای از پیش نصب شده ناخواسته را از رایانه خود حذف کنید

چگونه می Rid از Yahoo Search در Chrome

چگونه Caps Lock را روشن یا خاموش بر روی Chromebook

7 Quick Fixes هنگامی که Minecraft Keeps Crashing

چگونه Download Twitch Videos

نحوه انتقال یا انتقال حساب های ایمیل از یک ISP به دیگری

Panel Display Technology Demystified تخت: TN، IPS، VA، OLED و بیشتر

چگونه می توان Spotify Louder and Sound Better

چه Discord Streamer Mode and How آن را راه اندازی

نحوه استفاده VLOOKUP در Google ورق

چگونه Fix Disney Plus Error Code 83

چگونه به تقسیم Screen در Chromebook

چگونه به Mute Someone در Discord

چگونه بفهمیم یک ایمیل جعلی، جعلی یا هرزنامه است؟

10 Best Ways به Child Proof Your Computer