آسیبپذیری نمونهگیری دادههای ریزمعماری (MDS) توضیح داده شد

نمونهبرداری دادههای ریزمعماری(Microarchitectural Data Sampling) ( MDS ) یک آسیبپذیری سمت CPU است. (CPU)به گفته اینتل(Intel) ، CPU آن دارای نقاط ضعفی است که می تواند توسط هکرها مورد سوء استفاده قرار گیرد. این به معنای در دست گرفتن کنترل CPU برای خواندن داده های بسیار کوتاه مدت ذخیره شده در بافرهای داخلی CPU است. (CPU)بیایید ببینیم چگونه کار می کند. همچنین به من خواهیم گفت که چگونه بفهمم آیا سیستم شما تحت تأثیر این اکسپلویت ZombieLoad قرار گرفته است یا خیر .

MDS - نمونهبرداری دادههای ریزمعماری(MDS – Microarchitectural Data Sampling)

پردازندههای مدرن اینتل(Intel) از ذخیرهسازی دادهها در بافرهای داخلی خود استفاده میکنند و دادهها به حافظه پنهان پردازنده ارسال میشوند. بافرهای داخلی پردازنده ها برای کاهش زمان محاسبه استفاده می شود. برای این صرفه جویی در زمان پردازنده، داده های پردازنده ها ابتدا در حافظه داخلی ساخته شده در پردازنده ای مانند اینتل(Intel) ذخیره می شوند. فرمت داده ها است: ستون های TIME، DATA و IF_VALID . برای اطمینان از اینکه آیا یک قطعه داده در یک زمان معین هنوز معتبر است یا خیر. این به حافظه پنهان CPU برای استفاده با سیستم عامل دیگر یا هر نرم افزار دیگری در رایانه منتقل می شود.

آسیبپذیری نمونهگیری دادههای ریزمعماری ( MDS ) روشی است که به موجب آن هکرها دادهها را از بافرهای بسیار کوچک پردازنده در زمان واقعی سرقت میکنند. در هر جلسه کامپیوتر، داده ها با فیلترهای ( TIME ، DATA ، IF_VALID ) در این کش های کوچک ذخیره می شوند. آنها به سرعت در حال تغییر هستند که با دزدیده شدن آن، ارزش ( اعتبار(validity) آن نیز) تغییر می کند. با این حال، هکرها میتوانند از دادهها استفاده کنند، حتی اگر دادههای داخل پردازنده فیلتر/حافظه تغییر کند، و به آنها اجازه میدهد کنترل دستگاه را به طور کامل در دست بگیرند. مشهود نیست. مشکلات(Problems) زمانی شروع می شوند که هکر هر کلید رمزگذاری یا هر داده مفید دیگری را از بافرهای کوچک در پردازنده به دست آورد.

برای بیان مجدد موارد فوق، هکرها می توانند داده ها را جمع آوری کنند، حتی اگر عمر داده های ذخیره شده بسیار کوتاه باشد. همانطور که قبلاً گفته شد، داده ها همچنان در حال تغییر هستند، بنابراین هکرها باید سریع عمل کنند.

خطرات ناشی از نمونه گیری داده های ریزمعماری(Microarchitectural Data Sampling) ( MDS )

نمونهبرداری دادههای ریزمعماری(Microarchitectural Data Sampling) ( MDS ) ممکن است کلیدهای رمزگذاری را از بین ببرد و در نتیجه کنترل فایلها و پوشهها را به دست آورد. MDS ممکن است رمز عبور را نیز ارائه دهد. در صورت به خطر افتادن، رایانه میتواند مانند باجافزار(Ransomware) مختل شود .

عوامل مخرب پس از نفوذ به حافظه پردازنده می توانند داده ها را از سایر برنامه ها و برنامه ها استخراج کنند. هنگامی که آنها کلیدهای رمزگذاری را داشته باشند، به دست آوردن داده های RAM دشوار نیست. (RAM)هکرها از صفحات وب یا برنامه هایی که به طور مخرب طراحی شده اند برای دسترسی به اطلاعات پردازنده استفاده می کنند.

بدتر(Worst) از همه ناتوانی یک کامپیوتر در معرض خطر است، بدون اینکه بدانیم در معرض خطر قرار گرفته است. حمله MDS(MDS) چیزی در گزارش باقی نمیگذارد و هیچ ردپایی در هیچ کجای رایانه یا شبکه باقی نمیگذارد، بنابراین احتمال اینکه کسی آن را شناسایی کند بسیار کمتر است.

انواع آسیب پذیری MDS

در حال حاضر، چهار نوع از ریزمعماری شناسایی شده است:

- نمونهبرداری دادههای پورت بار(Load Port Data Sampling) ریزمعماری

- نمونهگیری دادههای بافر فروشگاه ریزمعماری(Microarchitectural Store Buffer Data Sampling)

- نمونهبرداری دادههای بافر پر ریزمعماری(Microarchitectural Fill Buffer Data Sampling) ، و

- نمونهبرداری دادههای ریزمعماری نمونهبرداری غیرقابل(Microarchitectural Data Sampling Uncacheable) ذخیرهسازی

این طولانیترین دوره (یک ساله) بود که برای آن یک آسیبپذیری پیدا شد و تا زمانی که همه سازندگان سیستمعامل و سایرین بتوانند یک وصله برای کاربران خود ایجاد کنند، مخفی نگه داشته شد.

برخی از کاربران این سوال را مطرح کردند که چرا نمیتوانند به سادگی Hyperthreading را برای محافظت در برابر MDS غیرفعال کنند . پاسخ این است که غیرفعال کردن hyperthreading هیچ نوع محافظتی را ارائه نمی دهد. غیرفعال کردن Hyperthreading باعث کندی رایانه می شود. سخت افزار جدیدتری(Newer) برای مقابله با حملات احتمالی MDS ساخته می شود .

آیا کامپیوتر شما در برابر MDS آسیب پذیر است؟

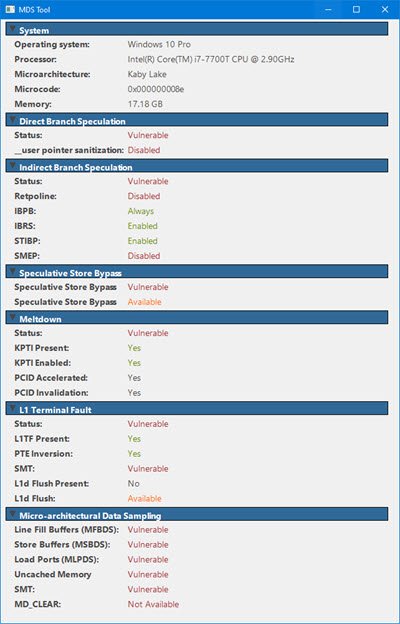

بررسی(Verify) کنید که آیا سیستم شما آسیب پذیر است یا خیر. ابزار MDS(MDS Tool) را از mdsattacks.com دانلود کنید . در آنجا اطلاعات زیادی به دست خواهید آورد.

چگونه از کامپیوترها در برابر MDS محافظت کنیم؟

تقریباً همه سیستمعاملها وصلهای منتشر کردهاند که باید علاوه بر میکروکد اینتل(Intel) برای دور نگه داشتن آسیبپذیری استفاده شود. در سیستم عامل ویندوز(Windows OS) ، بهروزرسانیهای سهشنبه(Tuesday) اغلب رایانهها را وصله کردهاند. این به همراه کد اینتل(Intel) که در وصلههای سیستم عامل ساخته میشود، باید برای جلوگیری از به خطر انداختن نمونهبرداری ریزمعماری ( MDS ) کافی باشد.(MDS)

MDSAttacks website recommends disabling Simultaneous Multi-Threading (SMT), also known as Intel Hyper-Threading Technology, which significantly reduces the impact of MDS-based attacks without the cost of more complex mitigations. Intel has also provided CPU microcode updates, and recommendations for mitigation strategies for operating system (and hypervisor) software. We recommend you install the software updates provided by your operating system and/or hypervisor vendor.

رایانه(های) خود را به روز نگه دارید. بایوس خود را به روز کنید(Update your BIOS) و آخرین درایور دستگاه را(download the latest device driver) برای پردازنده خود از وب سایت اینتل(Intel) دانلود کنید.

این آسیب پذیری توسط مایکروسافت(Microsoft) برای خط سیستم عامل ویندوز خود اصلاح شده است. (Windows)macOS نیز در 15 مه(May 15th) 2019 وصلهای دریافت کرد. لینوکس(Linux) این وصلهها را آماده کرده است اما برای نمونهبرداری دادههای میکرومعماری(Microarchitecture Data Sampling) ( MDS ) باید جداگانه دانلود شود.

Related posts

igfxEM module خطای کاری را در Windows 10 متوقف کرده است

Intel Thunderbolt Dock software در Windows 10 کار نمی کند

چه چیزی فوق العاده است و چگونه کار می کند؟

آداپتور Intel Dual Band Wireless-AC 7260 نگه می دارد قوی تر

Igfxem.exe application خطا - حافظه نمی تواند بخواند

وارد نمی شود Registry File. همه Data به رجیستری نوشته شده بود

چگونه به استفاده از Automatic Data Type feature در Excel

فعال یا غیر فعال Intel Turbo Boost Max Technology در Windows 10

Intel NUC10i5FNH review: عملکرد جامد در یک form factor کوچک!

تعمیر سرویس RST اینتل در ویندوز 10 اجرا نمی شود

نحوه بررسی نسل پردازنده اینتل لپ تاپ

بررسی رم ADATA XPG Lancer DDR5-5200: عالی برای نسل دوازدهم اینتل!

Intel Extreme Tuning Utility شما را به Overclock CPU، Memory & Bus speeds اجازه می دهد

Apple M1 vs Intel i7: The Benchmark Battles

AMD در مقابل INTEL desktop پردازنده 2021 است: Which CPUs بهتر است؟

Ryzen 3900X در مقابل Intel i9-9900K – کدام CPU واقعا بهتر است؟

نحوه اورکلاک کردن پردازنده اینتل (CPU)

BitLocker Setup نتوانست BCD (Boot Configuration Data) را صادر کند

Fix Intel Optane Memory Pinning error پس از Windows 10 v2004 upgrade

مقایسه پردازنده CPU – Intel Core i9 در مقابل i7 در مقابل i5 در مقابل i3