پروتکل دروازه مرزی چیست؟ آیا ISP شما از BGP استفاده می کند؟

به طور خلاصه، پروتکل دروازه مرزی(Border Gateway Protocol) یا BGP به ردیابی مسیر بستههای داده کمک میکند تا بستهها با استفاده از کمترین گره ممکن تحویل داده شوند. گرهها در اینجا به شبکههای مستقلی اشاره میکنند که همگی برای ایجاد یک اینترنت(Internet) گسترده به هم متصل شدهاند .

پروتکل دروازه مرزی چیست؟

وقتی من در مدرسه بودم، کلاس ما از یک اداره پست بازدید کرد تا ببیند چگونه کار می کند. مدیر پست به ما گفت که آنها نامه ها را بر اساس مقصد مرتب می کنند و آنها را در کیسه های مربوطه قرار می دهند. گاهی اوقات یک مسیر مستقیم امکان پذیر نیست، بنابراین مقداری نامه به یک اداره پست نزدیک به مقصد ارسال می شود و آن پست امکان تحویل پست را با ارسال فوروارد مطابق آدرس فراهم می کند.

پروتکل دروازه مرزی(Border Gateway Protocol) نشان دهنده یک اداره پست است. می توان گفت این اداره پست اینترنت(Internet) است. بسته های داده ای که در حین کار بر روی اینترنت(Internet) تولید می کنیم ، باید از طریق شبکه های مستقل مختلف هدایت شوند تا بتوانند به آدرس IP مقصد برسند. اینترنت(Internet) در واقع تعداد زیادی شبکه است که شبیه یک شبکه بزرگ هستند. بنابراین اینترنت(Internet) شبکه ای از شبکه های مستقل است. این شبکههای مستقل توسط ISPها(ISPs) ، دولتها و سازمانهای فناوری و غیره ارائه میشوند.

آیا BGP ایمن است؟ چگونه می توان BGP را ربود؟

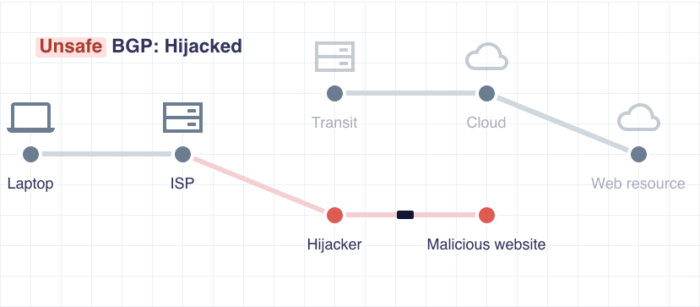

این شبکه های مستقل توسط نهادهای مختلف راه اندازی می شوند و تصمیم می گیرند از چه گره هایی از اینترنت(Internet) استفاده کنند تا بسته های داده بدون گم شدن به مقصد برسند. اما این اتفاق می افتد که گره های سرکشی در مسیر وجود دارند که با مسموم کردن یک یا چند گره واقعی در اینترنت(Internet) ، مسیر داده را ربوده اند .

اتفاقی که می افتد این است که وقتی یک بسته داده از A به B به C به D منتقل می شود، جایی که D مقصد است، بسته داده به A ارسال می شود. این گره با گره بعدی B تماس می گیرد تا بتوان آن را ارسال کرد. به مقصد اگر هر هکری یک گره جعلی B ایجاد کند و B واقعی را مسموم کند، بسته داده از A به گره جعلی B منتقل می شود. این گره مخرب اکنون بسته های داده را به وب سایت مخرب مشابهی هدایت می کند.

به عبارت دیگر، پروتکل دروازه مرزی(Border Gateway Protocol) زمانی که به تنهایی استفاده شود ایمن تر نیست. بر اساس Cloudflare روشی وجود دارد که استفاده از اینترنت(Internet) را بدون قرار گرفتن در دام هواپیماربایان ایمن تر می کند.

زیرساخت کلید عمومی منبع(Resource Public Key Infrastructure) ( RPKI )

زیرساخت کلید عمومی منبع(Resource Public Key Infrastructure) یا RPKI سرویسی است که از بسته های داده در برابر ربوده شدن در شبکه های BGP محافظت می کند . این تکنیک از رمزنگاری هنگام پرس و جو برای مسیری که باید برای بسته های داده طی شود استفاده می کند. بنابراین، استفاده از RPKI روی پروتکل دروازه مرزی(Border Gateway Protocol) ( BGP ) به امنیت داده ها کمک می کند و از ربودن گره هایی که در مسیر اینترنت استفاده می شوند جلوگیری می کند.(Internet)

برای اینکه ببینید آیا ارائه دهنده خدمات اینترنت شما به درستی از (Internet Service Provider)پروتکل دروازه مرزی(Border Gateway Protocol) استفاده می کند، از IsBGPsafeyet.com دیدن کنید و روی دکمه تست ISP خود(Test your ISP) در صفحه کلیک کنید.

برای جمع بندی:

- BGP پروتکلی است که مسیری را برای بسته های داده ایجاد می کند تا به مقصد برسند

- BGP اگر به تنهایی اجرا شود خیلی ایمن نیست

- RPKI از رمزنگاری استفاده می کند، بنابراین در هنگام استفاده در ترکیب با پروتکل امنیت مرزی(Border Security Protocol) ( BGP ) به جلوگیری از گره های مخرب کمک می کند.

Related posts

چگونه برای پیدا کردن Router IP address در Windows 10 - IP Address Lookup

Network icon می گوید هیچ internet access نیست، اما من متصل هستم

نحوه راه اندازی Internet connection در ویندوز 11/10

Network Address Translator (NAT) چیست؟ چه کار میکند؟ آیا به آن نیاز دارم؟

چگونه برای بررسی Network Adapter Speed در Windows 10

ASUS AiMesh network و چگونه برای ایجاد یک چیست؟

تفاوت بین HTTP and HTTPS Protocol

نحوه تنظیم یک پروکسی سرور در Chrome، Firefox، Edge و Opera

چگونه می توان یک time schedule در لینک TP-LINK از Wi-Fi 6 روتر خود را

چگونه Android خود را به یک نقطه کانونی Wi-Fi تبدیل کنید

چگونه برای تغییر زبان در های TP-LINK از Wi-Fi 6 روتر خود را

Synology DiskStation Manager 7: بتا در دسترس، به روز رسانی رایگان در سال 2021

Android Data Saver و چگونه به آن را فعال کنید

Windows 10 Improve Wireless Network Speed در

3 راه برای اتصال به پنهان Wi-Fi شبکه در Windows 11

Review ASUS RT-AX68U: کلاسیک دوباره طراحی شده برای از Wi-Fi 6!

بررسی Synology DiskStation DS1621+ NAS: جک تمام معاملات

نحوه ایجاد یک نقطه Windows 11

نه Internet Connectivity، اما نشان می دهد که به Web متصل است

بهترین روتر برگشت به مدرسه Wi-Fi از ASUS