حملات انکار سرویس توزیع شده DDoS: حفاظت، پیشگیری

Distributed Denial of Service یا DDoS سابقه ای طولانی دارد و زمانی که گروه Anonymous عملیات خود را علیه هر وب سایتی علیه ویکی لیکس(Wikileaks) آغاز کرد، کاملاً رایج شد. تا آن زمان، این اصطلاح و معنای آن فقط برای افرادی که از امنیت اینترنت(Internet Security) مطلع بودند، شناخته شده بود .

انکار سرویس توزیع شده

من قصد دارم قبل از بحث در مورد روش های جلوگیری یا جلوگیری از حملات DDoS در این مقاله به برخی از روش های قابل توجه (DDoS)DDoS بپردازم .

حملات DDOS چیست؟

من مطمئن هستم که همه شما معنی آن را می دانید. برای کسانی که تازه با این اصطلاح آشنا شدهاند، انکار سرویس(Denial of Service)(Denial of Service) «توزیعشده» است – ناشی از درخواستهای بیش از حد به سرور نسبت به آنچه که میتواند رسیدگی کند.

هنگامی که به دلیل ترافیک بالایی که عمداً توسط تعدادی از رایانههای آسیبدیده ارسال میشود، قادر به پردازش درخواستها در زمان واقعی نباشد، سرور سایت قطع میشود و دیگر به درخواستهای مشتریان مختلف پاسخ نمیدهد. شبکه کامپیوترهای در معرض خطر به عنوان BOTNETS شناخته(BOTNETS) می شود. اساساً(Basically) ، تمام رایانهها و لوازم هوشمند موجود در شبکه توسط هکرها کنترل میشوند و افرادی که آن رایانهها را دارند از هک شدن آنها آگاه نیستند.

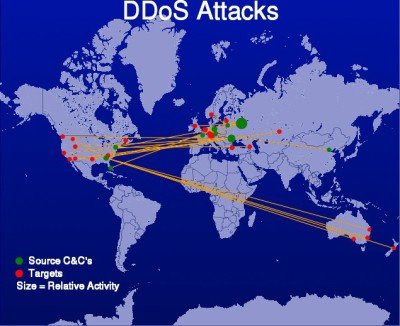

از آنجایی که درخواستها بسیار زیاد هستند و از مکانهای مختلف میآیند (مناطق رایانههای هک شده ممکن است متفاوت باشد)، به آن « انکار سرویس توزیعشده(Distributed Denial) » یا به اختصار DDoS میگویند. (DDoS)برای اینکه DDoS اتفاق بیفتد، تعداد و شدت تلاشهای اتصال باید بیشتر از آن چیزی باشد که سرور(Server) مورد نظر میتواند انجام دهد. اگر پهنای باند زیاد باشد، هر مهاجم DDoS به رایانه های بیشتری و درخواست های مکرر بیشتری برای از کار انداختن سرور نیاز دارد.

نکته(TIP) : Google Project Shield محافظت رایگان DDoS را برای وب سایت های منتخب ارائه می دهد.(DDoS)

روشهای محبوب DDoS و ابزارهای حمله

ما فقط یکی از روش های DDoS بسیاری را در بخش بالا مورد بحث قرار دادیم. به آن " انکار توزیع شده(distributed denial) " می گویند زیرا خطوط ارتباطی نه یک یا دو بلکه صدها رایانه در معرض خطر باز می شوند. هکری که به رایانههای زیادی دسترسی دارد، میتواند در هر زمان درخواستهایی را به سروری که میخواهد حذف کند ارسال کند. از آنجایی که یک یا دو رایانه نیست، بلکه تعداد زیادی رایانه در سراسر سیاره قرار گرفته است، "توزیع" شده است. سرور دیگر نمی تواند به درخواست های دریافتی و خرابی ها پاسخ دهد.

از جمله روش های دیگر، روش دست(Handshake method) دادن است . در یک سناریوی عادی، کامپیوتر شما یک خط TCP را با سرور باز می کند. سرور پاسخ می دهد و منتظر می ماند تا شما دست دادن را کامل کنید. دست دادن مجموعه ای از اقدامات بین رایانه و سرور شما قبل از شروع انتقال واقعی داده است. در صورت حمله، هکر TCP را باز می کند اما هرگز دست دادن را کامل نمی کند – بنابراین سرور را منتظر نگه می دارد. یک وب سایت دیگر از کار افتاده است؟!

یک روش سریع DDoS روش UDP است(UDP method) . از سرورهای DNS (سرویس نام دامنه)(DNS (Domain Name Service)) برای شروع یک حمله DDoS استفاده می کند. برای وضوح URL های معمولی ، رایانه های شما از پروتکل User Datagram(User Datagram Protocol) ( UDP ) استفاده می کنند، زیرا آنها سریعتر از بسته های TCP استاندارد هستند . به طور خلاصه، UDP(UDP) چندان قابل اعتماد نیست، زیرا هیچ راهی برای بررسی بسته های رها شده و مواردی مانند آن وجود ندارد. اما هر جا که سرعت یک نگرانی عمده باشد از آن استفاده می شود. حتی سایت های بازی آنلاین نیز از UDP استفاده می کنند . هکرها(Hackers) از نقاط ضعف UDP استفاده می کنند(UDP)بسته هایی برای ایجاد سیل پیام ها به سرور. آنها می توانند بسته های جعلی ایجاد کنند که به نظر می رسد از سرور مورد نظر می آیند. پرس و جو چیزی است که مقادیر زیادی داده را به سرور مورد نظر ارسال می کند. از آنجایی که چندین حل کننده DNS وجود دارد ، هدف قرار دادن سروری که سایت را خراب می کند برای هکر آسان تر می شود. در این مورد نیز، سرور مورد نظر بیشتر از آنچه که بتواند پاسخ دهد، پرس و جو/پاسخ دریافت می کند.

بخوانید(Read) : رد سرویس باج(What is Ransom Denial of Service) چیست؟

ابزارهای شخص ثالث زیادی وجود دارند که اگر هکر کامپیوترهای زیادی نداشته باشد مانند یک بات نت عمل می کنند. به یاد دارم که یکی از گروههای هک بسیاری در توییتر(Twitter) از مردم میخواست که دادههای تصادفی را در برخی از فرمهای صفحه وب پر کنند و Send را فشار دهند. من این کار را نکردم اما کنجکاو بودم که چگونه کار می کند. احتمالاً آن هم به طور مکرر اسپم را به سرورها ارسال می کرد تا زمانی که از اشباع عبور کرد و سرور از کار افتاد. شما می توانید چنین ابزارهایی را در اینترنت(Internet) جستجو کنید. اما به یاد داشته باشید که هک جرم است و ما هیچ گونه جرایم سایبری(Cyber Crimes) را تایید نمی کنیم . این فقط برای اطلاع شماست.

پس از صحبت در مورد روشهای حملات DDoS(DDoS) ، اجازه دهید ببینیم که آیا میتوانیم از حملات DDoS(DDoS) اجتناب کنیم یا از آن جلوگیری کنیم .

بخوانید(Read) : هکر کلاه سیاه، کلاه خاکستری یا کلاه سفید چیست؟

حفاظت و پیشگیری از DDoS

کار زیادی نمی توانید انجام دهید، اما با این وجود، می توانید با انجام برخی اقدامات احتیاطی، شانس DDoS را کاهش دهید. (DDoS)یکی از روش های مورد استفاده در چنین حملاتی مسدود کردن پهنای باند سرور شما با درخواست های جعلی از بات نت ها است. خرید پهنای باند کمی بیشتر باعث کاهش یا حتی جلوگیری از حملات DDoS(DDoS) می شود، اما می تواند روشی پرهزینه باشد. پهنای باند بیشتر به معنای پرداخت پول بیشتر به ارائه دهنده هاست خود است.

همچنین استفاده از روش انتقال داده های توزیع شده خوب است. یعنی به جای تنها یک سرور، دیتاسنترهای مختلفی دارید که به درخواست ها به صورت قسمتی پاسخ می دهند. در روزهای قدیم که مجبور بودید سرورهای بیشتری بخرید، بسیار پرهزینه بود. این روزها، مراکز داده را می توان در فضای ابری اعمال کرد - بنابراین بار شما را کاهش داده و به جای یک سرور، از بین سرورها توزیع می کند.

حتی ممکن است در صورت حمله از Mirroring استفاده کنید. یک سرور آینه حاوی جدیدترین کپی (استاتیک) موارد در سرور اصلی است. به جای استفاده از سرورهای اصلی، ممکن است بخواهید از آینه ها استفاده کنید تا ترافیک ورودی را بتوان منحرف کرد و بنابراین، یک DDoS می تواند شکست یا جلوگیری شود.

برای بستن سرور اصلی و شروع استفاده از Mirror ها، باید اطلاعاتی در مورد ترافیک ورودی و خروجی شبکه داشته باشید. از مانیتوری استفاده کنید که وضعیت واقعی ترافیک را به شما نشان دهد و در صورت هشدار، سرور اصلی را ببندد و ترافیک را به آینه ها هدایت کند. از طرف دیگر، اگر در حال بررسی ترافیک هستید، میتوانید از روشهای دیگری برای مقابله با ترافیک بدون نیاز به خاموش کردن آن استفاده کنید.

همچنین میتوانید از سرویسهایی مانند Sucuri Cloudproxy یا Cloudflare استفاده کنید(Cloudflare) زیرا از حملات DDoS(DDoS) محافظت میکنند.

اینها روشهایی هستند که من می توانم برای جلوگیری و کاهش حملات DDoS بر اساس ماهیت آنها فکر کنم. اگر تجربه ای در مورد DDoS دارید، لطفاً آن را با ما در میان بگذارید.(These are some methods I could think of, to prevent and reduce DDoS attacks, based on their nature. If you have had any experiences with DDoS, please share it with us.)

همچنین بخوانید(Also read) : چگونه برای حمله DDoS آماده شویم و با آن مقابله کنیم .

Related posts

Denial از Service (DoS) حمله: آن چیست و چگونه از آن جلوگیری

Brute Force Attacks - Definition and Prevention

چه انسان در وسط Attack (MITM): تعریف، Prevention، Tools

SmartByte Network Service باعث Internet speed آهسته در Windows 10

DLL Hijacking Vulnerability Attacks، Prevention & Detection

Setup Internet Radio Station رایگان در Windows PC

چگونه برای پیدا کردن Router IP address در Windows 10 - IP Address Lookup

Network icon می گوید هیچ internet access نیست، اما من متصل هستم

TACHYON Internet Security یک جایگزین مناسب برای سایر ابزارهای رایگان است

Internet Security Suite Software Best رایگان برای Windows 10

Internet Security article and tips برای کاربران Windows 10

Online Reputation Management Tips، Tools & Services

Ethernet در Windows 10 قطع می شود

نحوه بررسی اینکه آیا IP address شما نشت می کند

Ransom Denial از Service (RDoS) چیست؟ Prevention and precautions

نحوه راه اندازی Internet connection در ویندوز 11/10

فهرست Best Free Internet Privacy Software & Products برای Windows 10

خوانندگان مقابل Website صاحبان مقابل مسدود کننده های آگهی مقابل Anti Ad Blockers War

چگونه برای پیدا کردن یا بررسی جایی که link or URL redirects به

که در آن Santa Claus است در حال حاضر؟ Santa Claus tracker سایت شما کمک خواهد کرد