نکاتی برای محافظت از رایانه در برابر حمله Thunderspy

Thunderbolt رابط سخت افزاری برند است که توسط اینتل(Intel) توسعه یافته است. به عنوان رابط بین رایانه و دستگاه های خارجی عمل می کند. در حالی که اکثر کامپیوترهای ویندوزی(Windows) دارای انواع پورت ها هستند، بسیاری از شرکت ها از Thunderbolt برای اتصال به انواع مختلف دستگاه ها استفاده می کنند. این اتصال را آسان می کند، اما طبق تحقیقات دانشگاه فناوری(Technology) آیندهوون ،(Eindhoven University) امنیت پشت Thunderbolt را می توان با استفاده از یک تکنیک - Thunderspay(Thunderspy) نقض کرد . در این پست، نکاتی را به اشتراک می گذاریم که می توانید برای محافظت از رایانه خود در برابر Thunderspy دنبال کنید .

Tunderspy چیست ؟ چگونه کار می کند؟

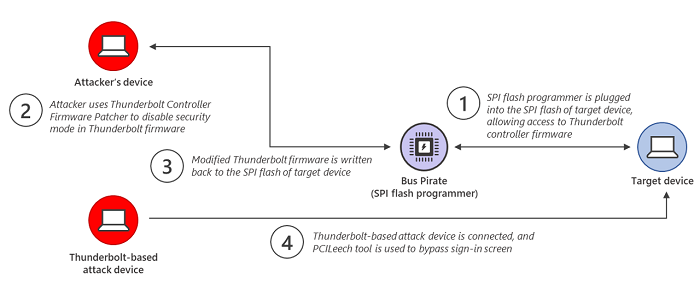

این یک حمله مخفیانه است که به مهاجم اجازه می دهد تا به عملکرد دسترسی مستقیم به حافظه ( DMA ) برای به خطر انداختن دستگاه ها دسترسی داشته باشد. بزرگترین مشکل این است که هیچ اثری باقی نمی ماند زیرا بدون استفاده از بدافزار یا طعمه پیوند کار می کند. می تواند بهترین شیوه های امنیتی را دور بزند و کامپیوتر را قفل کند. پس چگونه کار می کند؟ مهاجم نیاز به دسترسی مستقیم به رایانه دارد. طبق تحقیقات انجام شده با ابزار مناسب کمتر از 5 دقیقه زمان می برد.

مهاجم Firmware Thunderbolt Controller(Thunderbolt Controller Firmware) دستگاه منبع را در دستگاه خود کپی می کند. سپس از یک وصلهکننده میانافزار ( TCFP ) برای غیرفعال کردن حالت امنیتی اعمالشده در میانافزار Thunderbolt استفاده میکند. (Thunderbolt)نسخه اصلاح شده با استفاده از دستگاه Bus Pirate به رایانه مورد نظر کپی می شود. سپس یک دستگاه حمله مبتنی بر Thunderbolt به دستگاه مورد حمله متصل می شود. سپس از ابزار PCILeech برای بارگذاری یک ماژول هسته استفاده می کند که صفحه ورود به سیستم ویندوز(Windows) را دور می زند .

بنابراین حتی اگر رایانه دارای ویژگیهای امنیتی مانند Secure Boot ، بایوس(BIOS) قوی ، و رمزهای عبور حساب سیستم عامل باشد و رمزگذاری کامل دیسک را فعال کرده باشد، باز هم همه چیز را دور میزند.

نکته(TIP) : Spycheck بررسی خواهد کرد که آیا رایانه شما در برابر حمله Thunderspy آسیب پذیر است یا خیر .

نکاتی برای محافظت در برابر تندرسپی

مایکروسافت سه راه را برای محافظت در برابر تهدیدات مدرن توصیه می کند. (recommends)برخی از این ویژگیهایی که در ویندوز تعبیه شدهاند را میتوان مورد استفاده قرار داد، در حالی که برخی باید برای کاهش حملات فعال شوند.

- حفاظت از کامپیوتر با هسته ایمن

- حفاظت از هسته DMA

- یکپارچگی کد محافظت شده توسط Hypervisor ( HVCI )

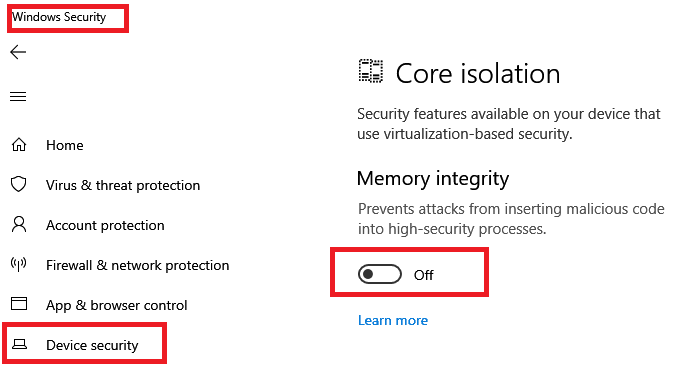

گفته می شود، همه اینها در رایانه شخصی با هسته امن امکان پذیر است. شما به سادگی نمی توانید این را روی یک رایانه شخصی معمولی اعمال کنید زیرا سخت افزاری که بتواند آن را از حمله ایمن کند در دسترس نیست. بهترین راه برای اینکه بفهمید رایانه شما از آن پشتیبانی می کند یا خیر، بررسی بخش Devic Security در برنامه Windows Security است.

1] حفاظت از رایانه با هسته ایمن

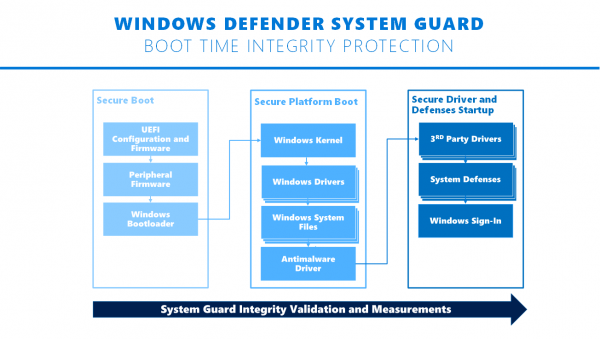

Windows Security ، نرم افزار امنیتی داخلی مایکروسافت، Windows Defender System Guard و امنیت مبتنی بر مجازی سازی را ارائه می دهد. با این حال، به دستگاهی نیاز دارید که از رایانه های شخصی با هسته ایمن(Secured-core PCs) استفاده کند . از امنیت سخت افزاری ریشه دار در CPU مدرن استفاده می کند تا سیستم را به حالت قابل اعتماد راه اندازی کند. این به کاهش تلاشهای بدافزار در سطح میانافزار کمک میکند.

2] حفاظت از هسته DMA

حفاظت از Kernel DMA(Kernel DMA) که در ویندوز 10 نسخه(Windows 10) 1803 معرفی شد، اطمینان حاصل می کند که از حملات دسترسی مستقیم به حافظه(Memory Access) ( DMA ) با استفاده از دستگاه های هات پلاگ (DMA)PCI مانند Thunderbolt ، وسایل جانبی خارجی را مسدود می کند . این بدان معناست که اگر شخصی سعی کند سیستم عامل مخرب Thunderbolt را در دستگاهی کپی کند، از طریق پورت Thunderbolt مسدود می شود. (Thunderbolt)اما اگر کاربر نام کاربری و رمز عبور را داشته باشد، می تواند آن را دور بزند.

3] حفاظت از سخت شدن(Hardening) با یکپارچگی کد محافظت شده توسط Hypervisor ( (Hypervisor-protected)HVCI )

یکپارچگی کد یا HVCI محافظت شده توسط Hypervisor باید در ویندوز 10(Windows 10) فعال باشد. زیرسیستم یکپارچگی کد را جدا می کند و تأیید می کند که کد هسته(Kernel) در آنجا توسط مایکروسافت(Microsoft) تأیید و امضا نشده است . همچنین تضمین می کند که کد هسته نمی تواند هم قابل نوشتن و هم قابل اجرا باشد تا مطمئن شود کد تایید نشده اجرا نمی شود.

Thunderspy از ابزار PCILeech برای بارگذاری یک ماژول هسته استفاده می کند که صفحه ورود به سیستم ویندوز(Windows) را دور می زند . استفاده از HVCI باعث جلوگیری از این امر می شود زیرا به آن اجازه اجرای کد را نمی دهد.

هنگام خرید رایانه، امنیت باید همیشه در بالاترین حد باشد. اگر با دادههای مهمی سروکار دارید، مخصوصاً در تجارت، توصیه میشود دستگاههای رایانه شخصی با هسته امن خریداری کنید. (Secured-core PC)در اینجا صفحه رسمی چنین دستگاه هایی(such devices) در وب سایت مایکروسافت است.

Related posts

چگونه برای جلوگیری از Phishing Scams and Attacks؟

Access Trojan از راه دور چیست؟ پیشگیری، Detection & Removal

Remove virus از USB Flash Drive با استفاده از Command Prompt or Batch File

Rogue Security Software or Scareware: چگونه برای بررسی، جلوگیری از حذف، حذف؟

BogEnt و چگونه آن را حذف: حذف Win32 چیست؟

بهترین نرم افزار حذف نرم افزارهای جاسوسی و بدافزار رایگان

چگونه برای حذف ویروس از Windows 10؛ Malware Removal Guide

چگونه به حذف و یا حذف Driver Tonic از Windows 10

IObit Malware Fighter Free review & download

DLL Hijacking Vulnerability Attacks، Prevention & Detection

Cryptojacking جدید browser mining threat شما باید بدانید

Cyber crime چیست؟ باید باهاش چکار کنم؟

چگونه برای جلوگیری از Malware - نکاتی برای Windows 11/10 امن

Prevent Drive-by دانلود و حملات مخرب مرتبط

IDP.Generic and How به راحتی آن را از Windows حذف کنید؟

Microsoft Windows Logo process در Task Manager؛ آیا این یک ویروس است؟

Land حملات چیست زندگی در خارج؟ نحوه ایمن ماندن؟

چگونه به حذف Chromium Virus از Windows 11/10

چگونه به حذف Malware From Android Phone

چگونه Malware را از کامپیوتر خود در Windows 10 حذف کنید