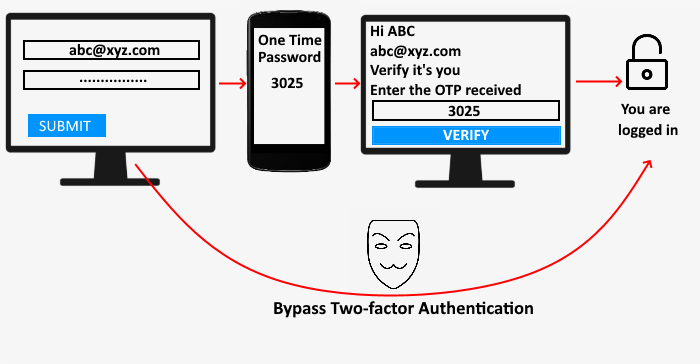

چگونه هکرها می توانند احراز هویت دو مرحله ای را دور بزنند

ممکن است فکر کنید که فعال کردن احراز هویت دو مرحلهای در حساب خود، آن را 100% ایمن میکند. احراز هویت دو مرحله ای(Two-factor authentication) یکی از بهترین روش ها برای محافظت از حساب شما است. اما ممکن است از شنیدن این که حساب شما علیرغم فعال کردن احراز هویت دو مرحلهای ممکن است ربوده شود، متعجب شوید. در این مقاله، راههای مختلفی را به شما میگوییم که مهاجمان میتوانند احراز هویت دو مرحلهای را دور بزنند.

احراز هویت(Authentication) دو مرحله ای (2FA) چیست؟

قبل از شروع، بیایید ببینیم 2FA چیست. می دانید که برای ورود به حساب کاربری خود باید رمز عبور وارد کنید. بدون رمز عبور صحیح، نمی توانید وارد شوید. 2FA فرآیند افزودن یک لایه امنیتی اضافی به حساب شما است. پس از فعال کردن آن، فقط با وارد کردن رمز عبور نمی توانید وارد حساب کاربری خود شوید. شما باید یک مرحله امنیتی دیگر را تکمیل کنید. این بدان معناست که در 2FA، وب سایت کاربر را در دو مرحله تأیید می کند.

بخوانید(Read) : نحوه فعال کردن تأیید صحت 2 مرحله ای در حساب مایکروسافت(How to Enable 2-step Verification in Microsoft Account) .

2FA چگونه کار می کند؟

بیایید اصل کار احراز هویت دو مرحله ای را درک کنیم. 2FA از شما می خواهد که دو بار خود را تأیید کنید. هنگامی که نام کاربری و رمز عبور خود را وارد میکنید، به صفحه دیگری هدایت میشوید، جایی که باید مدرک دومی را ارائه دهید که نشان دهد شما شخص واقعی هستید که سعی در ورود به سیستم دارید. یک وبسایت میتواند از یکی از روشهای تأیید زیر استفاده کند:

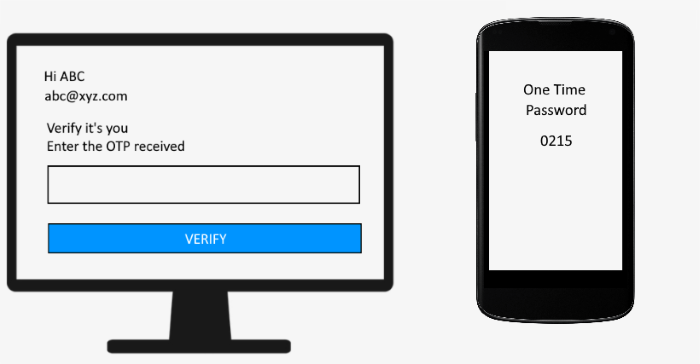

OTP (گذرواژه یک بار مصرف)

پس از وارد کردن رمز عبور، وب سایت به شما می گوید که با وارد کردن OTP ارسال شده بر روی شماره موبایل ثبت شده خود، خود را تأیید کنید. پس از وارد کردن OTP(OTP) صحیح ، می توانید وارد حساب کاربری خود شوید.

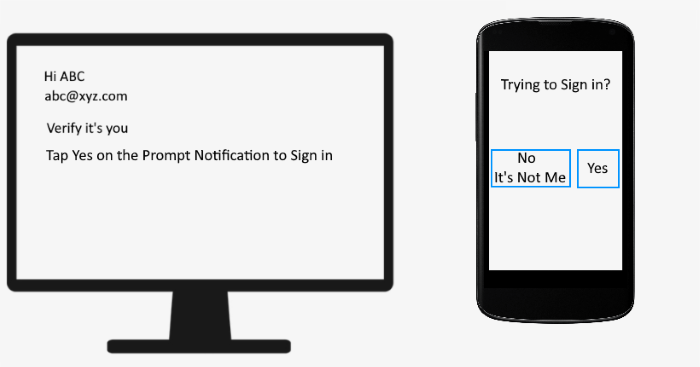

اطلاع رسانی سریع

در صورتی که گوشی هوشمند شما به اینترنت متصل باشد، اعلان سریع روی گوشی هوشمند شما نمایش داده می شود. شما باید با ضربه زدن بر روی دکمه " بله(Yes) " خود را تأیید کنید. پس از آن، در رایانه شخصی خود وارد حساب کاربری خود خواهید شد.

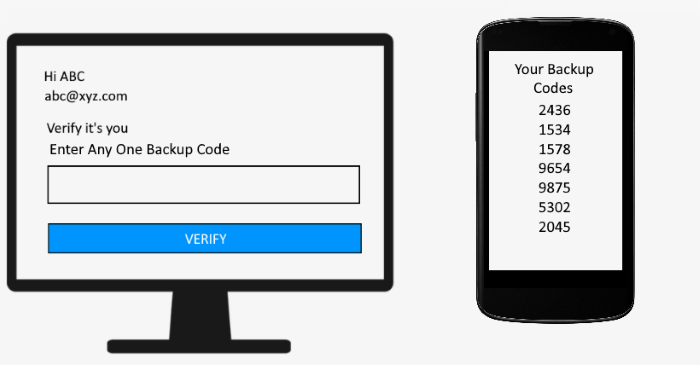

کدهای پشتیبان

کدهای پشتیبان(Backup) زمانی مفید هستند که دو روش بالا برای تأیید کار نکنند. می توانید با وارد کردن هر یک از کدهای پشتیبان که از حساب خود دانلود کرده اید وارد حساب کاربری خود شوید.

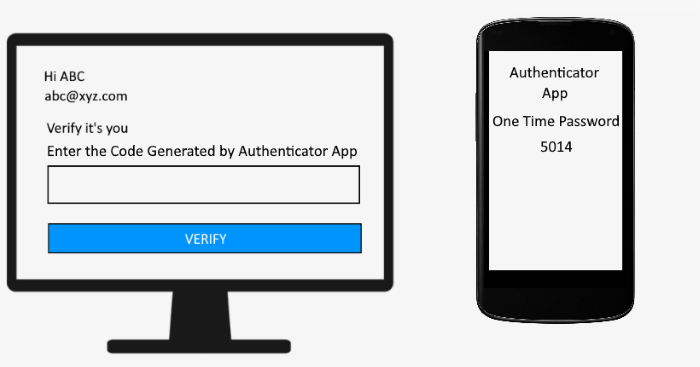

برنامه Authenticator

در این روش باید حساب کاربری خود را با یک اپلیکیشن احراز هویت متصل کنید. هر زمان که می خواهید وارد حساب کاربری خود شوید، باید کد نمایش داده شده در برنامه احراز هویت نصب شده در گوشی هوشمند خود را وارد کنید.

چندین روش دیگر برای تأیید وجود دارد که یک وب سایت می تواند از آنها استفاده کند.

بخوانید(Read) : چگونه تأیید دو مرحلهای را به حساب Google خود اضافه کنید(How To Add Two-step Verification To Your Google Account) .

چگونه هکرها می توانند احراز هویت دو مرحله ای را دور بزنند(Two-factor Authentication)

بدون شک 2FA حساب شما را امن تر می کند. اما هنوز راه های زیادی وجود دارد که هکرها می توانند این لایه امنیتی را دور بزنند.

1] سرقت کوکی(Cookie Stealing) یا ربودن جلسه(Session Hijacking)

دزدی کوکی یا ربودن جلسه(Cookie stealing or session hijacking) روشی برای سرقت کوکی جلسه کاربر است. هنگامی که هکر در سرقت کوکی جلسه موفق شد، به راحتی می تواند احراز هویت دو مرحله ای را دور بزند. مهاجمان بسیاری از روشهای هک کردن را میشناسند، مانند تثبیت جلسه، شنود نشست، اسکریپتنویسی متقابل سایت، حمله بدافزار، و غیره. Evilginx یکی از چارچوبهای محبوبی است که هکرها برای انجام یک حمله انسان در وسط استفاده میکنند. در این روش، هکر یک لینک فیشینگ برای کاربر ارسال می کند که او را به صفحه ورود به سیستم پروکسی می برد. هنگامی که کاربر با استفاده از 2FA وارد حساب کاربری خود می شود، Evilginx اعتبار ورود خود را همراه با کد احراز هویت می گیرد. از زمان OTPپس از استفاده از آن منقضی می شود و همچنین برای یک بازه زمانی خاص معتبر است، گرفتن کد احراز هویت فایده ای ندارد. اما هکر کوکیهای جلسه کاربر را دارد که میتواند از آنها برای ورود به حساب کاربری خود و دور زدن احراز هویت دو مرحلهای استفاده کند.

2] تولید کد تکراری

اگر از برنامه Google Authenticator استفاده کردهاید ، میدانید که پس از یک زمان خاص کدهای جدیدی تولید میکند. Google Authenticator و سایر برنامه های احراز هویت بر روی یک الگوریتم خاص کار می کنند. مولدهای کد تصادفی(Random) معمولاً با یک مقدار seed برای تولید اولین عدد شروع می شوند. سپس الگوریتم از اولین مقدار برای تولید مقادیر کد باقی مانده استفاده می کند. اگر هکر قادر به درک این الگوریتم باشد، به راحتی می تواند یک کد تکراری ایجاد کرده و وارد حساب کاربری کاربر شود.

3] نیروی بی رحم

Brute Force تکنیکی برای تولید تمام ترکیب های رمز عبور ممکن است. زمان شکستن رمز عبور با استفاده از brute force به طول آن بستگی دارد. هر چه رمز عبور طولانی تر باشد، زمان بیشتری برای شکستن آن نیاز است. به طور کلی، کدهای احراز هویت از 4 تا 6 رقم هستند، هکرها می توانند تلاشی برای دور زدن 2FA را امتحان کنند. اما امروزه میزان موفقیت حملات بروت فورس کمتر است. این به این دلیل است که کد احراز هویت فقط برای مدت کوتاهی معتبر باقی می ماند.

4] مهندسی اجتماعی

مهندسی اجتماعی تکنیکی است که در آن مهاجم سعی میکند ذهن کاربر را فریب دهد و او را مجبور کند تا اعتبار ورود خود را در صفحه ورود جعلی وارد کند. مهم نیست که مهاجم نام کاربری و رمز عبور شما را می داند یا نه، می تواند احراز هویت دو مرحله ای را دور بزند. چگونه؟ اجازه بدید ببینم:

بیایید اولین موردی را در نظر بگیریم که در آن مهاجم نام کاربری و رمز عبور شما را می داند. او نمی تواند به حساب شما وارد شود زیرا شما 2FA را فعال کرده اید. برای دریافت کد، او می تواند یک ایمیل با یک لینک مخرب برای شما ارسال کند و این ترس را در شما ایجاد کند که در صورت عدم اقدام فوری حساب شما هک شود. وقتی روی آن لینک کلیک می کنید، به صفحه هکر هدایت می شوید که صحت صفحه وب اصلی را تقلید می کند. پس از وارد کردن رمز عبور، حساب کاربری شما هک خواهد شد.

حال بیایید مورد دیگری را در نظر بگیریم که در آن هکر نام کاربری و رمز عبور شما را نمی داند. مجدداً(Again) ، در این مورد، او یک لینک فیشینگ برای شما ارسال می کند و نام کاربری و رمز عبور شما را به همراه کد 2FA می دزدد.

5] OAuth

ادغام OAuth(OAuth) این امکان را برای کاربران فراهم می کند تا با استفاده از یک حساب شخص ثالث وارد حساب خود شوند. این یک برنامه وب معتبر است که از نشانه های مجوز برای اثبات هویت بین کاربران و ارائه دهندگان خدمات استفاده می کند. می توانید OAuth را راهی جایگزین برای ورود به حساب های خود در نظر بگیرید.

مکانیزم OAuth به روش زیر کار می کند:

- سایت A از سایت B(Site B) (به عنوان مثال فیس بوک(Facebook) ) برای یک نشانه احراز هویت درخواست می کند.

- سایت B(Site B) در نظر دارد که درخواست توسط کاربر ایجاد شده است و حساب کاربر را تأیید می کند.

- سپس سایت B(Site B) یک کد پاسخ به تماس می فرستد و به مهاجم اجازه می دهد وارد سیستم شود.

در فرآیندهای فوق، دیدیم که مهاجم نیازی به تأیید خود از طریق 2FA ندارد. اما برای اینکه این مکانیسم دور زدن کار کند، هکر باید نام کاربری و رمز عبور حساب کاربری کاربر را داشته باشد.

به این ترتیب هکرها می توانند احراز هویت دو مرحله ای حساب کاربری را دور بزنند.

چگونه از دور زدن 2FA جلوگیری کنیم؟

هکرها در واقع میتوانند احراز هویت دو مرحلهای را دور بزنند، اما در هر روش، به رضایت کاربران نیاز دارند که با فریب دادن آنها، آنها را دریافت میکنند. بدون فریب کاربران، دور زدن 2FA امکان پذیر نیست. از این رو(Hence) باید به نکات زیر توجه کرد:

- لطفا قبل از کلیک بر روی هر لینک، صحت آن را بررسی کنید. می توانید این کار را با بررسی آدرس ایمیل فرستنده انجام دهید.

- یک رمز عبور قوی ایجاد کنید(Create a strong password) که حاوی ترکیبی از حروف الفبا، اعداد و کاراکترهای خاص باشد.

- فقط از(Use) برنامه های احراز هویت اصلی مانند Google authenticator، Microsoft authenticator و غیره استفاده کنید.

- (Download)کدهای پشتیبان را در مکانی امن دانلود و ذخیره کنید.

- هرگز به ایمیل های فیشینگ که هکرها برای فریب دادن ذهن کاربران استفاده می کنند اعتماد نکنید.

- کدهای امنیتی را با کسی به اشتراک نگذارید.

- کلید امنیتی را در حساب خود تنظیم(Setup) کنید، جایگزینی برای 2FA.

- به طور منظم رمز عبور خود را تغییر دهید.

بخوانید(Read) : نکاتی برای دور نگه داشتن هکرها از رایانه ویندوزی شما(Tips to Keep Hackers out of your Windows computer) .

نتیجه

احراز هویت دو مرحله ای یک لایه امنیتی موثر است که از حساب شما در برابر سرقت محافظت می کند. هکرها همیشه می خواهند فرصتی برای دور زدن 2FA داشته باشند. اگر از مکانیسمهای مختلف هک آگاه هستید و رمز عبور خود را مرتباً تغییر میدهید، بهتر میتوانید از حساب خود محافظت کنید.

Related posts

چگونه Two-Factor Authentication را در Discord فعال کنیم

نحوه تنظیم صحیح گزینه های بازیابی و پشتیبان گیری برای احراز هویت دو مرحله ای

چگونه به نصب Drupal با استفاده از WAMP در Windows

Best Software & Hardware Bitcoin Wallets برای Windows، در iOS، Android

Setup Internet Radio Station رایگان در Windows PC

Cyber Monday & Black Friday Sale راهنمایی خرید شما می خواهید به دنبال

Disqus comment جعبه بارگیری و یا نشان دادن برای یک وب سایت

Explanation and Prevention - Silly Window Syndrome است

Eyes NASA کمک می کند تا شما در Universe کشف مانند Astronauts

SMS Organizer: SMS Application طراحی شده توسط Machine Learning

Online Reputation Management Tips، Tools & Services

برنامه پیام رسانی جلسه امنیت قوی را ارائه می دهد؛ شماره No phone مورد نیاز است!

نحوه استفاده از Template برای ایجاد یک سند با LibreOffice

Nine Nostalgic Tech Sounds شما احتمالا در سال های نه شنیده

Big Data چیست - ساده شرح با Example

Fix Partner به خطای روتر در TeamViewer در Windows 10 متصل نیست

چگونه Payoneer Account خود را ببندید؟

Blue Whale Challenge Dare Game است

چه Magnet link و چگونه به Magnet link s باز در یک مرورگر است

چگونه Invitation Card را در Windows PC بسازیم